Jeśli podejrzewasz, że Twój komputer mógł zostać zaatakowany przez hakerów, jest kilka rzeczy, które możesz zrobić, aby to sprawdzić. Najpierw sprawdź, czy na komputerze nie są uruchomione nowe lub nieznane programy. Jeśli nie rozpoznajesz programu, może to oznaczać, że Twój komputer został zhakowany. Po drugie, sprawdź historię przeglądarki i sprawdź, czy są jakieś nowe lub nieznane strony internetowe. Jeśli widzisz witryny, których nie rozpoznajesz, może to oznaczać, że Twój komputer został zhakowany. Na koniec sprawdź Menedżera zadań komputera i sprawdź, czy są uruchomione jakieś nowe lub nieznane procesy. Jeśli zobaczysz jakieś nowe lub nieznane procesy, może to oznaczać, że Twój komputer został zhakowany.

Jeśli podejrzewasz, że Twój komputer mógł zostać zaatakowany przez hakerów, jest kilka rzeczy, które możesz zrobić, aby to sprawdzić. Najpierw sprawdź, czy na komputerze nie są uruchomione nowe lub nieznane programy. Jeśli nie rozpoznajesz programu, może to oznaczać, że Twój komputer został zhakowany. Po drugie, sprawdź historię przeglądarki i sprawdź, czy są jakieś nowe lub nieznane strony internetowe. Jeśli widzisz witryny, których nie rozpoznajesz, może to oznaczać, że Twój komputer został zhakowany. Na koniec sprawdź Menedżera zadań komputera i sprawdź, czy są uruchomione jakieś nowe lub nieznane procesy. Jeśli zobaczysz jakieś nowe lub nieznane procesy, może to oznaczać, że Twój komputer został zhakowany.

Jeśli podejrzewasz, że Twój komputer mógł zostać zaatakowany przez hakerów, jest kilka rzeczy, które możesz zrobić, aby to sprawdzić. Najpierw sprawdź, czy na komputerze nie są uruchomione nowe lub nieznane programy. Jeśli nie rozpoznajesz programu, może to oznaczać, że Twój komputer został zhakowany. Po drugie, sprawdź historię przeglądarki i sprawdź, czy są jakieś nowe lub nieznane strony internetowe. Jeśli widzisz witryny, których nie rozpoznajesz, może to oznaczać, że Twój komputer został zhakowany. Na koniec sprawdź Menedżera zadań komputera i sprawdź, czy są uruchomione jakieś nowe lub nieznane procesy. Jeśli zobaczysz jakieś nowe lub nieznane procesy, może to oznaczać, że Twój komputer został zhakowany.

Jeśli podejrzewasz, że Twój komputer mógł zostać zaatakowany przez hakerów, jest kilka rzeczy, które możesz zrobić, aby to sprawdzić. Najpierw sprawdź, czy na komputerze nie są uruchomione nowe lub nieznane programy. Jeśli nie rozpoznajesz programu, może to oznaczać, że Twój komputer został zhakowany. Po drugie, sprawdź historię przeglądarki i sprawdź, czy są jakieś nowe lub nieznane strony internetowe. Jeśli widzisz witryny, których nie rozpoznajesz, może to oznaczać, że Twój komputer został zhakowany. Na koniec sprawdź Menedżera zadań komputera i sprawdź, czy są uruchomione jakieś nowe lub nieznane procesy. Jeśli zobaczysz jakieś nowe lub nieznane procesy, może to oznaczać, że Twój komputer został zhakowany.

ikony paska zadań Windows 10 są puste

Czasami zamiast posługiwać się teorią logiki i rozumowania, kierujemy się instynktem instynktownego rozumienia rzeczy. Hakowanie jest jednym z przykładów, w których można zastosować tę zasadę. Wiemy, że hakerzy mogą uzyskać dostęp do Twoich urządzeń w nieoczekiwany sposób i przejąć różne awatary, o których mogliśmy nie wiedzieć. Klienci IRC, trojany, backdoory to tylko niektóre ze złośliwych programów używanych do włamywania się do komputerów. Przynajmniej możemy poszukać kilku możliwych oznak, że mogliśmy zostać zhakowani, a następnie podjąć działania przeciwko temu. Oto jak to wiedzieć Zhakowany komputer z systemem Windows .

Skąd mam wiedzieć, czy mój komputer został zhakowany?

Będziesz wiedział, że Twój komputer został zhakowany lub zhakowany, jeśli zobaczysz następujące znaki:

- Twoje hasła lub ustawienia online zostały zmienione

- Hasła do kont lokalnych Twojego komputera zostały zmienione lub widzisz nowe konta użytkowników

- Widzisz dziwne posty „stworzone przez ciebie” w sieciach społecznościowych. A może twoi „znajomi” otrzymują nieodpowiednie wiadomości, które rzekomo pochodzą od ciebie.

- Twoi znajomi zgłaszają otrzymywanie od Ciebie dziwnego spamu lub e-maili.

- Przekonasz się, że na twoim komputerze są zainstalowane nowe programy lub paski narzędzi.

- Czy otrzymujesz wiadomości od fałszywego programu antywirusowego lub innego oszukańcze oprogramowanie

- Twoja prędkość Internetu stała się powolna i powolna

- Zauważalny jest wzrost aktywności w sieci.

- Twoja zapora zablokowała kilka wychodzących żądań połączenia

- Twoje oprogramowanie zabezpieczające zostało wyłączone.

- Strona główna lub wyszukiwarka domyślnej przeglądarki została zhakowana

- Mysz automatycznie porusza się, aby dokonać wyboru

- Zaczynasz otrzymywać telefony z banku, firmy obsługującej karty kredytowe, sklepu internetowego w sprawie braku płatności, spadku salda w banku, nieoczekiwanego zadłużenia lub zakupów.

Przyjrzyjmy się bliżej niektórym z tych znaków, bez szczególnej kolejności.

Zmiana haseł internetowych

Jeśli zauważysz, że jedno lub więcej Twoich haseł internetowych nagle się zmieniło, prawdopodobnie padłeś ofiarą ataku hakerskiego. Zwykle dzieje się tutaj tak, że ofiara nieświadomie reaguje na autentyczny wygląd E-mail phishingowy która rzekomo była powiązana z serwisem, w wyniku czego hasło zostało zmienione. Haker zbiera dane logowania, loguje się, zmienia hasło i wykorzystuje serwis do kradzieży pieniędzy od ofiary lub jej znajomych. Zobacz, jak możesz unikać ataków i ataków typu phishing i podjąć kroki w celu zapobieżenia Kradzież tożsamości w Internecie .

Jako środek zaradczy możesz natychmiast powiadomić wszystkie swoje kontakty o naruszeniu konta. Po drugie, natychmiast skontaktuj się z usługą online, aby zgłosić zhakowane konto. Większość usług internetowych jest świadoma tego rodzaju złośliwości i ma niezbędną siłę i doświadczenie, aby przywrócić normalne działanie i przywrócić kontrolę nad kontem z nowym hasłem. Możliwe jest odzyskanie zhakowanego Konta Microsoftu , Konta Google , konto na Facebooku , Konto Twitter itp., stosując odpowiednio ustaloną procedurę.

Kwota nie znajduje się na Twoim koncie bankowym

Jeśli się nie powiedzie, możesz stracić wszystkie swoje pieniądze, jeśli haker uzyska dostęp do twoich danych osobowych (karty kredytowej, danych bankowych online itp.). Aby tego uniknąć, włącz powiadomienia o transakcjach, które wysyłają powiadomienia tekstowe, gdy wydarzy się coś niezwykłego. Wiele instytucji finansowych umożliwia ustawienie progów dla kwot transakcji, a jeśli próg zostanie przekroczony lub przekroczy granicę innego kraju, otrzymasz ostrzeżenie. Byłoby miło podążać za nimi Wskazówki dotyczące bankowości internetowej .

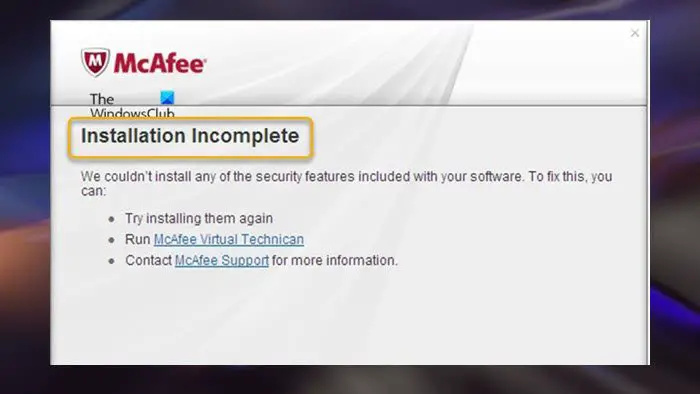

Fałszywe wiadomości antywirusowe

pop-up blocker opera

Fałszywe ostrzeżenia antywirusowe to jeden z najpewniejszych znaków, że Twój system został naruszony. Kliknięcie 'Nie' lub 'Anuluj' w celu zatrzymania fałszywego skanowania antywirusowego nie przynosi żadnych korzyści, ponieważ szkoda została już wyrządzona. Programy te często korzystają z oprogramowania bez poprawek, takiego jak Java Runtime Environment, aby korzystać z systemu.

Częste losowe wyskakujące okienka

Ten problem jest związany głównie z Twoimi przeglądarkami i wskazuje, że na komputerze masz zainstalowane niechciane oprogramowanie lub złośliwe oprogramowanie, ponieważ strony internetowe zwykle nie generują złośliwe wyskakujące okienka .

Przekierowana wyszukiwarka internetowa lub strona główna

Powszechnie wiadomo, że większość hakerów zarabia na życie przekierowując przeglądarkę na niewłaściwy adres, który chciałbyś odwiedzić. Wynika to z pewnością z faktu, że haker otrzymuje wynagrodzenie za wyświetlanie kliknięć w witrynach innych osób, często tych, którzy nie wiedzą, że kliknięcia w ich witrynach pochodzą ze złośliwego przekierowania.

Często można wykryć lub wskazać ten typ złośliwego oprogramowania, po prostu wpisując kilka powiązanych, bardzo popularnych słów w pasku wyszukiwania popularnych wyszukiwarek i sprawdzając, czy pojawiają się wyniki pasujące do wyszukiwanego hasła. Ruch wysyłany i zwracany zawsze będzie się bardzo różnił na skompromitowanym komputerze i bezkompromisowym.

nvidia scan

Czy Twój komputer działa jako host botnetu?

Botnety to sieci skompromitowanych komputerów kontrolowanych przez zdalnych napastników w celu wykonywania nielegalnych zadań, takich jak wysyłanie spamu lub atakowanie innych komputerów. Twój komputer mógł zostać zhakowany i działa na nim Node.

WSKAZÓWKA : Zanim przejdziesz dalej, możesz przeczytać nasz post - Dlaczego ktoś miałby włamać się do mojego komputera ?

Co zrobić, jeśli Twój komputer został zhakowany

1] Jeśli uważasz, że Twój komputer z systemem Windows mógł zostać zhakowany, odłącz się od Internetu i Uruchom w trybie bezpiecznym i wykonaj pełne głębokie skanowanie swojego program antywirusowy . Jeśli Twoje oprogramowanie zabezpieczające zostało wyłączone, użyj dobrego skaner antywirusowy na żądanie . i uruchom go z dysku zewnętrznego lub USB.

2] Możesz także użyć specjalnych narzędzi, takich jak Norton Power Eraser, polowanie oprogramowanie antyhakerskie , lub jeden z tych Narzędzia do usuwania botnetów .

2] Możesz usunąć fałszywe paski narzędzi z przeglądarki za pomocą dobrego Oprogramowanie do usuwania porywacza przeglądarki .

3] Otwórz Panel sterowania i odinstaluj programy, które mogą wyglądać podejrzanie.

4] Po nawiązaniu połączenia z Internetem otwórz wiersz polecenia, wpisz następujące polecenie i naciśnij Enter:

|_+_|- -a opcja wyświetla listę wszystkich połączeń komputera i portów nasłuchujących

- Opcja -n wyświetla adresy i numery portów

- Opcja -o drukuje identyfikator procesu odpowiedzialnego za połączenie.

W mgnieniu oka administrator IT będzie mógł mieć oko na otwarte porty i aktywność sieciową mającą miejsce w systemie.

Sprawdź podejrzane połączenie. Zwróć uwagę na każde połączenie z napisem „Ustanowiono” i numerem PID oraz upewnij się, że wszystkie takie połączenia są prawidłowe. W razie potrzeby naciśnij Ctrl + Shift + Esc, aby otworzyć Menedżera zadań. Następnie przesuń kursor myszy na zakładkę Processes, kliknij zakładkę View, zaznacz kolumny i zaznacz kolumnę Process ID PID. Pełna lista numerów PID zostanie natychmiast wyświetlona. Znajdź numer, który zapisałeś kilka minut temu w oknie CMD. W razie wątpliwości zatrzymaj proces.

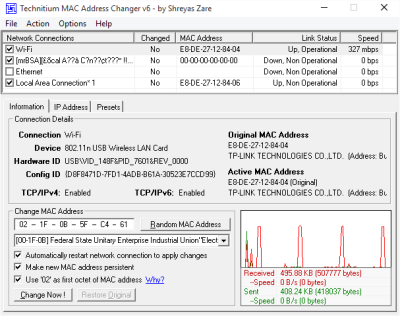

5] Zainstaluj narzędzie do monitorowania przepustowości dzięki czemu możesz śledzić swoje użycie. Używać Narzędzia do wąchania pakietów przechwytywać i rejestrować ruch sieciowy.

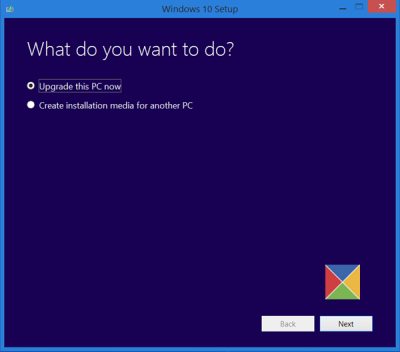

Windows 10 sprawdza dostępność aktualizacji

Aktualizuj system operacyjny i zainstalowane oprogramowanie, aby zamknąć wszystkie luki w oprogramowaniu i używaj dobrze oprogramowanie zabezpieczające . Ważne jest, aby być na bieżąco z tymi zmianami, ponieważ przy dzisiejszych zagrożeniach żadne oprogramowanie antywirusowe nie zapewnia stuprocentowego spokoju. Aby temu zaradzić, należy używać programów anty-malware, które monitorują zachowanie programów - heurystyki - w celu wykrycia wcześniej nierozpoznanego złośliwego oprogramowania. Inne programy wykorzystujące środowiska zwirtualizowane VPN z, oprogramowanie antyhakerskie , a oprogramowanie do wykrywania ruchu sieciowego można również wdrożyć do użytku.

6] Użyj Wykryj, a darmowy anty-inwigilacja oprogramowanie Windowsa.

Oto niektóre Wskazówki, które pomogą Ci trzymać hakerów z dala od komputera z systemem Windows .

Pobierz PC Repair Tool, aby szybko znaleźć i automatycznie naprawić błędy systemu WindowsJeśli potrzebujesz więcej pomocy, przejdź przez to Przewodnik usuwania złośliwego oprogramowania . Możesz także przeczytać ten post zatytułowany jak sprawdzić, czy twój komputer ma wirusa .

![Kontrolka VGA na płycie głównej jest WŁĄCZONA [Poprawka]](https://prankmike.com/img/hardware/E2/vga-light-on-motherboard-is-on-fix-1.webp)