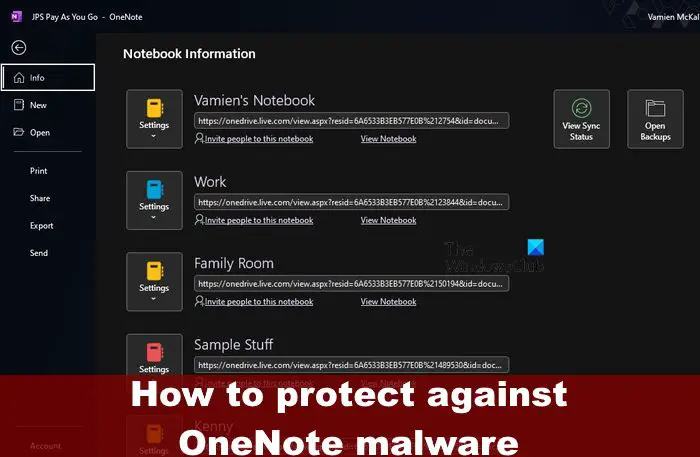

Jeśli regularnie pobierasz Jedna uwaga pliki jako załączniki, należy zachować ostrożność, ponieważ pobierany plik może zawierać złośliwe oprogramowanie. Teraz zgadzamy się, że rozprzestrzenianie złośliwego oprogramowania nie jest tak łatwe jak w przeszłości. To dlatego, że coraz więcej użytkowników komputerów zdecydowało się wdrożyć silne praktyki bezpieczeństwa.

Nie tylko to, ale oprogramowanie zabezpieczające na przestrzeni lat stało się bardziej wyrafinowane niż wcześniej. Na przykład Microsoft Defender to nie to samo, co wiele lat temu. Zostało znacznie ulepszone do tego stopnia, że jest tak samo wydajne jak płatne narzędzia antywirusowe.

Teraz najważniejsze pytanie brzmi: dlaczego pliki Microsoft OneNote są wykorzystywane do rozprzestrzeniania złośliwego oprogramowania? Jest to bardzo ważne, ale równie ważne, w jaki sposób użytkownicy powinni chronić się przed tą plagą?

Zabezpiecz swój komputer przed złośliwym oprogramowaniem opartym na programie OneNote

Hakerzy wykorzystują program OneNote do rozprzestrzeniania złośliwego oprogramowania. Dlaczego to robią, kto jest ich celem i jak chronić swój komputer? Oto pytania, na które postanowiliśmy odpowiedzieć tak szczegółowo, jak to możliwe.

Powody, dla których hakerzy używają programu OneNote do dystrybucji złośliwego oprogramowania

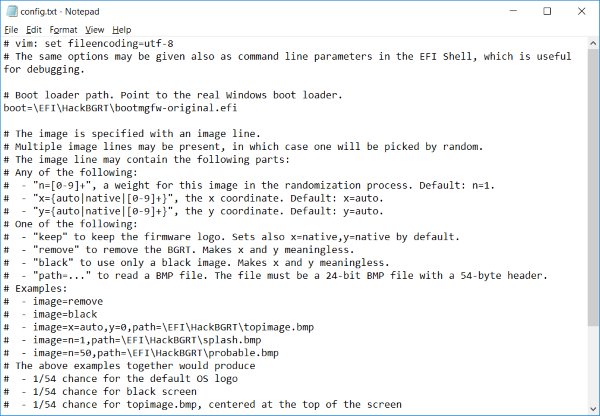

W przeszłości hakerzy koncentrowali się na plikach Office doc, xls, ppt w celu wysyłania złośliwego oprogramowania. Stało się tak, ponieważ makro było domyślnie włączone. Jednak w 2022 roku Microsoft zdecydował się domyślnie wyłączyć funkcję makr, co spowodowało poważny uszczerbek w operacjach hakerskich.

Mając to na uwadze, hakerzy potrzebowali nowego formatu, aby wykonać zadanie, i wybrali do tego OneNote. Widzisz, nie powinno to dziwić, ponieważ OneNote to popularne narzędzie do robienia notatek, instalowane domyślnie na każdym komputerze z systemem Windows.

W związku z tym, nawet jeśli potencjalna ofiara nigdy nie korzystała z programu OneNote, nie ma to znaczenia, o ile kliknie zainfekowany plik.

Co więcej, aplikacja OneNote jest godna zaufania, więc znacznie łatwiej jest skłonić użytkowników do kliknięcia pliku OneNote niż czegokolwiek, co wygląda niecodziennie.

Hakerzy używają programu OneNote do atakowania firm

Celem ataków związanych z programem OneNote są zwykle firmy. Hakerzy robią to, ponieważ pliki OneNote są zawarte w wiadomościach e-mail, które są masowo wysyłane do pracowników. Załączone pliki często mają na celu kradzież informacji, co jest praktyką znaną jako phishing.

dziennik zamykania systemu Windows

Głównym celem są pracownicy biznesowi, to prawda, ale to nie znaczy, że zwykli ludzie mogą robić, co chcą, więc miej to na uwadze.

Oszuści używają programu OneNote do wysyłania złośliwych załączników

Nieuczciwi aktorzy rozpowszechniają złośliwe pliki programu OneNote w wiadomościach e-mail, które poruszają na przykład wspólne tematy związane z wysyłką i fakturami. Co ciekawe, pliki te pozornie zawierają ważne powody, dla których odbiorca powinien je pobrać.

Należy pamiętać, że niektóre wiadomości e-mail mogą kierować użytkowników do witryny ze złośliwą zawartością do pobrania, podczas gdy inne mogą zawierać plik programu OneNote, którego dotyczy problem, jako załącznik.

Gdy odbiorca otworzy zainfekowany plik, zostanie poproszony o kliknięcie określonej grafiki. Po zakończeniu osadzony plik zostanie uruchomiony i od razu automatycznie pobierze złośliwe oprogramowanie na komputer z systemem Windows za pośrednictwem zdalnych serwerów z całego świata.

Jakie rodzaje złośliwego oprogramowania instalują hakerzy za pośrednictwem programu OneNote?

Z tego, co zebraliśmy do tej pory, hakerzy będą próbowali zainstalować trojany zdalnego dostępu, ransomware i złodzieje informacji.

- Złodzieje informacji : Mówiąc najprościej, złodziej informacji to trojan zaprojektowany w celu kradzieży prywatnych danych. Często złodzieje informacji są wykorzystywani do kradzieży danych logowania, takich jak hasła, a nawet ważnych informacji finansowych.

- Trojany zdalnego dostępu (RAT) : Ten typ trojana, znany również jako RAT, to złośliwe oprogramowanie, które umożliwia atakującym zdalne sterowanie urządzeniem. Po zainstalowaniu trojana zdalnego dostępu osoby atakujące mogą wydawać polecenia maszynie i instalować inne typy złośliwego oprogramowania.

- Oprogramowanie wymuszające okup : Cel Oprogramowanie wymuszające okup jest wyłudzenie od firm i osób fizycznych. Gdy złośliwe oprogramowanie zostanie zainstalowane na komputerze, wszystkie pliki zostaną zaszyfrowane, a właściciel nie będzie miał do nich dostępu. Osoba atakująca zażąda zapłaty za zmianę tego stanu rzeczy.

- Boty lub botnety : W wielu przypadkach boty działają jak pająki, rodzaj złośliwego programu, który przeszukuje Internet w poszukiwaniu luk w infrastrukturze bezpieczeństwa, które może wykorzystać. Stamtąd hakowanie odbywa się automatycznie. Jeśli chodzi o botnety, są to złośliwe oprogramowanie, które może uzyskiwać dostęp do urządzeń za pomocą złośliwego kodu. A botnet bezpośrednio zhakuje dowolne urządzenie, a cyberprzestępcy przejmą kontrolę zdalnie.

- rootkity : Jeśli haker chce mieć zdalną kontrolę nad określonym komputerem, prawdopodobnie zacznie od zainfekowania urządzenia rootkit złośliwe oprogramowanie. Ofiara często nie ma pojęcia, że jej komputer jest zainfekowany, a ponieważ rootkity zostały zaprojektowane tak, aby były ukryte, wielu użytkownikom zajmuje dużo czasu, zanim zorientują się, że zostały naruszone.

CZYTAĆ : Jak zapobiegać złośliwemu oprogramowaniu w systemie Windows 11

Sposoby ochrony komputera przed zainfekowanymi plikami programu OneNote

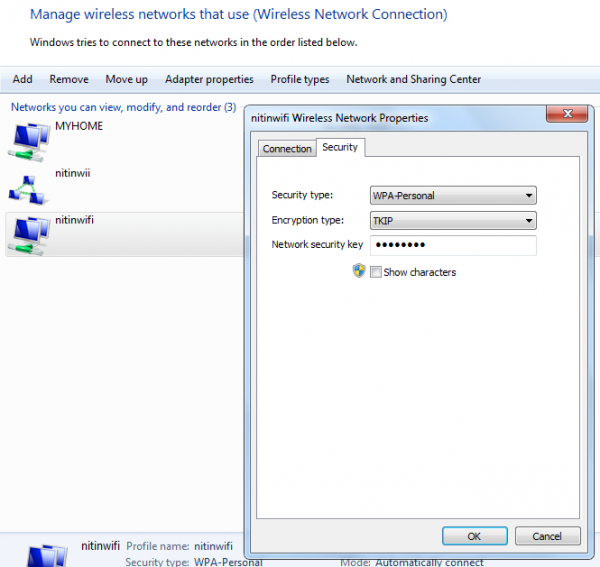

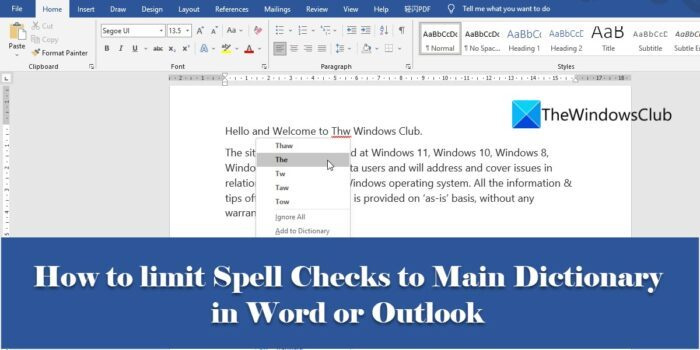

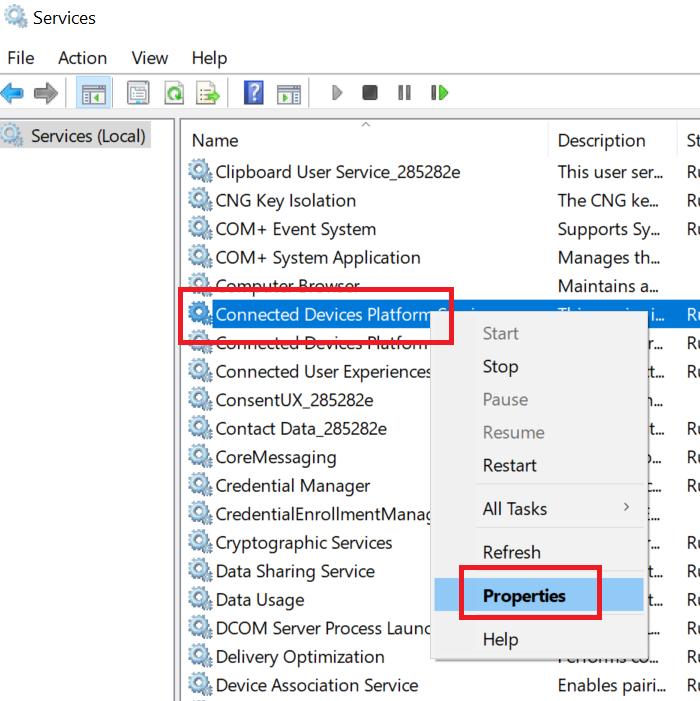

Istnieje wiele sposobów ochrony komputera przed ingerencją z zewnątrz. Istnieje wiele wskazówek przeznaczonych do trzymać hakerów z dala od komputera z systemem Windows . Na przykład możesz rozważyć wyłączenie JavaScript, Flasha i użycie silnego hasła wraz z wystarczająco kompetentnym narzędziem antywirusowym, takim jak Microsoft Defender.

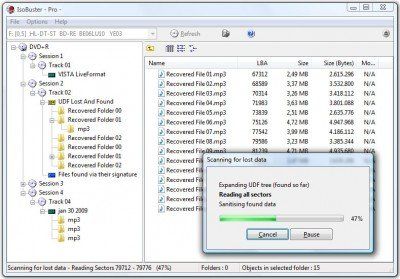

Ponadto należy upewnić się, że wszystkie przesłane do Ciebie pliki programu OneNote są najpierw skanowane przed otwarciem. Jeśli należysz do społeczności biznesowej, skonsultuj się ze współpracownikiem lub kierownikiem, aby dowiedzieć się, czy otwieranie załączonych plików jest bezpieczne.

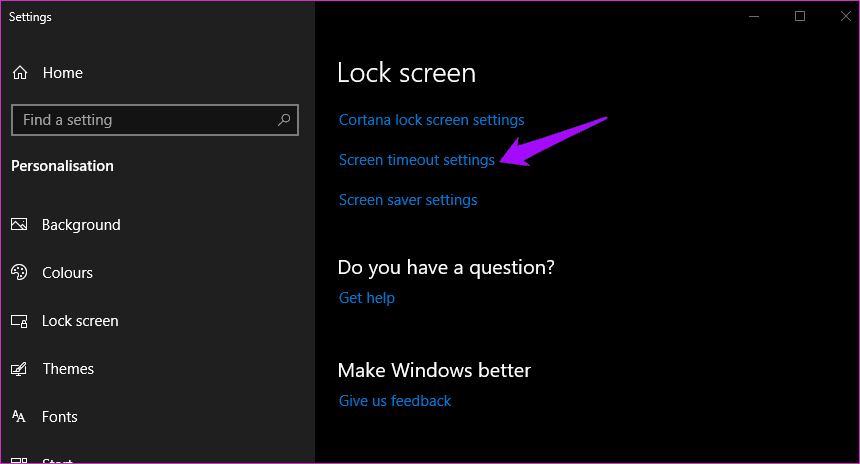

Ponadto, jeśli jeszcze nie pobrałeś i nie zainstalowałeś systemu Windows 11/10 na swoim komputerze, zrób to, ponieważ te systemy operacyjne mają ulepszone zabezpieczenia.

Na koniec sprawdź, czy są dostępne aktualizacje dla programu OneNote i systemu Windows. Od czasu do czasu firma Microsoft wydaje aktualizacje zabezpieczeń, aby chronić użytkownika przed ingerencją z zewnątrz.

rozszerzenie widoku galerii Google Meet

CZYTAĆ : Brak usługi zabezpieczeń systemu Windows po ataku złośliwego oprogramowania

Czym jest złośliwe oprogramowanie w plikach programu OneNote?

Obecnie najbardziej znane złośliwe oprogramowanie w programie OneNote nosi nazwę Emoted i jest dystrybuowane za pośrednictwem załączników programu Microsoft OneNote za pośrednictwem poczty elektronicznej. Plan zakłada ominięcie ograniczeń bezpieczeństwa firmy Microsoft w celu zainfekowania kilku celów. Co więcej, złośliwe oprogramowanie Emoted było historycznie powiązane z programami Microsoft Word i Excel, ale obecnie atakuje program OneNote.

CZYTAĆ : Jak usunąć wirusa z systemu Windows 11

Czy program OneNote można zaszyfrować?

Program Microsoft OneNote wykorzystuje szyfrowanie do zabezpieczania sekcji chronionych hasłem. Pamiętaj, że jeśli zapomnisz któregoś z haseł do sekcji, nie będziesz mógł odblokować zawartości w niej zawartej.